Hoe industriële IoT-ontwerpen te beveiligen volgens ISA/IEC-beveiligingsnormen

Bijgedragen door De Noord-Amerikaanse redacteurs van DigiKey

2022-12-16

Industriële apparaten worden in hoog tempo aangesloten op het Internet of Things (IoT) om de efficiëntie, veiligheid en bewaking op afstand te verbeteren. Vanwege hun hoge waarde zijn industriële IoT-apparaten (IIoT) echter een belangrijk doelwit voor hackers. Daarom moeten ontwerpers van industriële apparatuur hun beveiligingsoplossingen zorgvuldig implementeren aan de hand van industriële normen. Industriële apparaten moeten ook hun beveiligingsoplossingen voortdurend upgraden met de nieuwste technologie om de gegevens van hun apparaten te beschermen zonder de veiligheid en ontwikkelingskosten in gevaar te brengen.

In dit artikel worden industriële beveiligingsnormen en -methoden besproken, zoals IEC 62443 en SESIP. Vervolgens wordt onderzocht hoe IIoT-ontwerpers aan deze specificaties kunnen voldoen door gebruik te maken van de industriële beveiligingsaanpak van NXP Semiconductors met behulp van EdgeLock Assurance-microcontrollers en beveiligde elementen.

Wat is IEC 62443?

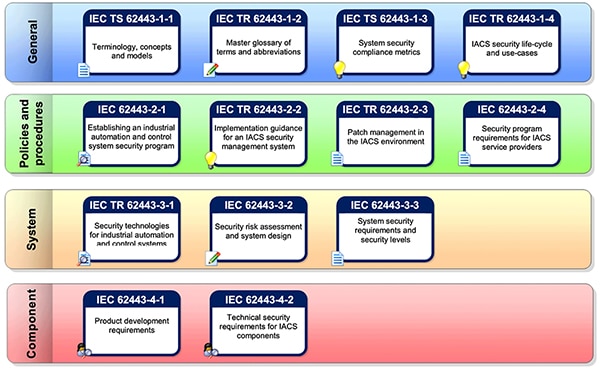

IEC 62443 is een reeks normen die zijn ontwikkeld door het ISA99-comité en goedgekeurd door de Internationale Elektrotechnische Commissie (IEC). Het biedt een flexibel beveiligingskader dat ontwikkelaars helpt kwetsbaarheden in de beveiliging van industriële automatiserings- en besturingssystemen te beperken. IEC 62443 is onderverdeeld in vier hoofdonderdelen die betrekking hebben op componenten, systemen, beleid en procedures, en algemene specificaties (Afbeelding 1).

Afbeelding 1: IIoT-apparaten kunnen gebruikmaken van de IEC 62443-normen, die een flexibel kader definiëren voor het beperken van beveiligingskwetsbaarheden. (Bron afbeelding: IEC)

Afbeelding 1: IIoT-apparaten kunnen gebruikmaken van de IEC 62443-normen, die een flexibel kader definiëren voor het beperken van beveiligingskwetsbaarheden. (Bron afbeelding: IEC)

Hoewel elk gebied van IEC 62443 nuttig zal zijn voor ontwikkelaars van IIoT-apparaten, zijn de twee delen die de vereisten voor productontwikkeling en de beveiligingseisen voor componenten definiëren:

- IEC 62443-4-1: Eisen voor de levenscyclus van productbeveiliging

- IEC 62443-4-2: Beveiliging voor industriële automatiserings- en besturingssystemen: Technische beveiligingseisen voor IACS-componenten

IEC 62443-4-1 verschaft ontwikkelaars de procesvereisten voor veilige productontwikkeling en definieert een levenscyclus voor veilige productontwikkeling. De levenscyclus omvat de definitie van beveiligingseisen, veilig ontwerp, veilige implementatie, verificatie en validatie, defectenbeheer, patchbeheer en het einde van de levensduur van het product.

IEC 62443-4-2 bevat de technische beveiligingseisen voor componenten waaruit een apparaat bestaat, zoals netwerkcomponenten, hostcomponenten en softwaretoepassingen. De norm specificeert beveiligingsmogelijkheden die een component in staat stellen bedreigingen voor een bepaald beveiligingsniveau af te zwakken zonder hulp van compenserende tegenmaatregelen.

Wat is SESIP?

SESIP is een Security Evaluation Standard for IoT Platform-methodologie. Het biedt een gemeenschappelijke en geoptimaliseerde aanpak voor het evalueren van de beveiliging van verbonden producten die voldoen aan de specifieke uitdagingen op het gebied van compliance, beveiliging, privacy en schaalbaarheid van het zich ontwikkelende IoT-ecosysteem.

De belangrijkste kenmerken van SESIP zijn dat het:

- Levert een flexibele en efficiënte methode voor beveiligingsbeoordeling die is toegespitst op de complexiteit van het IoT-ecosysteem.

- Bevordert de consistentie door een gemeenschappelijke en erkende methodologie aan te reiken die in alle certificeringsregelingen kan worden toegepast

- Vermindert complexiteit, kosten en time-to-market voor IoT-stakeholders door een methodologie aan te bieden die aansluit bij andere evaluatiemethoden en voldoet aan normen en voorschriften.

- Vergemakkelijkt de certificering van hulpmiddelen door de samenstelling van gecertificeerde onderdelen en het hergebruik van certificering bij verschillende evaluaties

- Biedt IoT-ontwikkelaars een consistente en flexibele manier om de beveiligingsmogelijkheden van hun IoT-producten aan te tonen en dienstverleners om een product te selecteren dat aan hun beveiligingsbehoeften voldoet.

EdgeLock Assurance: Een holistische benadering van beveiliging

Om IIoT-ontwikkelaars te helpen aan de beveiligingsbehoeften van hun apparaat te voldoen, heeft NXP een holistische benadering van beveiliging ontwikkeld die bekend staat als EdgeLock Assurance. EdgeLock Assurance wordt toegepast op NXP-productlijnen die zijn ontworpen om te voldoen aan industrienormen zoals IEC 62443-4-1. De beveiligingsaanpak, die in Afbeelding 2 is weergegeven, combineert beproefde processen en validatiebeoordelingen om ontwerpers en ontwikkelaars te helpen aan hun beveiligingseisen te voldoen - van productconcept tot release.

Afbeelding 2: EdgeLock Assurance wordt toegepast op NXP-productlijnen die zijn ontworpen om aan de beveiligingsnormen van de industrie te voldoen en de levenscyclus van de beveiligingsontwikkeling te vereenvoudigen. (Bron afbeelding: NXP)

Afbeelding 2: EdgeLock Assurance wordt toegepast op NXP-productlijnen die zijn ontworpen om aan de beveiligingsnormen van de industrie te voldoen en de levenscyclus van de beveiligingsontwikkeling te vereenvoudigen. (Bron afbeelding: NXP)

EdgeLock Assurance is ontworpen om ervoor te zorgen dat apparaten bestand zijn tegen aanvallen, door middel van beoordelingen en evaluaties voldoen aan de industrienormen en gecertificeerd kunnen worden volgens Criteria EAL3 of hoger, of SESIP L2 of hoger. Daarnaast kunnen verschillende microcontrollers en beveiligde elementoplossingen van NXP industriële ontwerpers helpen hun beveiligingsoplossingen te vereenvoudigen en ervoor te zorgen dat ze voldoen aan deze holistische benadering van beveiliging.

EdgeLock Assurance-microcontrollers voor het IIoT

Verschillende onderdelenfamilies van NXP maken momenteel deel uit van het EdgeLock Assurance-programma. Deze onderdelen omvatten de LPC5500 en de i.MX RT1170.

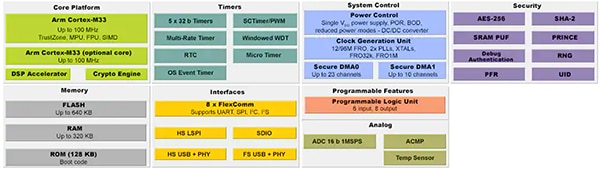

De LPC5500 familie maakt gebruik van de Arm® Cortex®-M33-processor tot 100 megahertz (MHz). Daarnaast maken de onderdelen gebruik van Cortex-M33 hardwaregebaseerde beveiligingsfuncties zoals TrustZone om hardware-isolatie te bieden voor vertrouwde software, alsmede geheugenbeschermingseenheden (MPU's) en een CASPER Crypto co-processor om hardwareversnelling mogelijk te maken voor specifieke asymmetrische cryptografische algoritmen. De LPC5500 familie ondersteunt ook SRAM physical unclonable functions (PUF's) voor root-of-trust provisioning. Aanvullende kenmerken van de LPC5500 zijn weergegeven in Afbeelding 3.

Afbeelding 3: De LPC5500 maakt gebruik van een Arm Cortex-M33 met TrustZone om veilige uitvoering van software en toepassingen en diverse veiligheidsverbeteringen mogelijk te maken. (Bron afbeelding: NXP)

Afbeelding 3: De LPC5500 maakt gebruik van een Arm Cortex-M33 met TrustZone om veilige uitvoering van software en toepassingen en diverse veiligheidsverbeteringen mogelijk te maken. (Bron afbeelding: NXP)

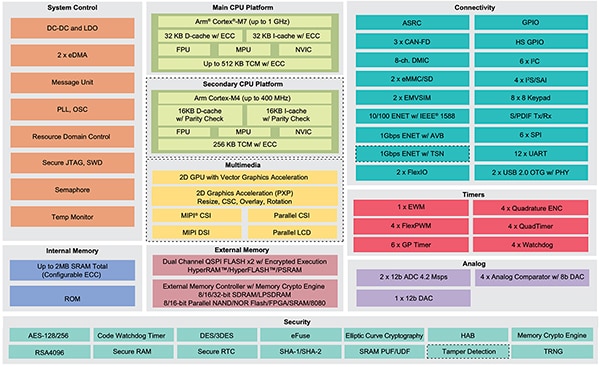

De i.MX RT1170 is een crossover microcontroller die de grenzen van de verwerkingsmogelijkheden van microcontrollers verlegt. Hij bestaat uit twee microcontroller-kernen; een Arm Cortex-M7 van 1 gigahertz (GHz) en een Arm Cortex-M4 van 400 MHz. Daarnaast bevat de RT1170 geavanceerde beveiligingsmogelijkheden zoals veilig opstarten, krachtige cryptografie, een inline encryptie-engine en on-the-fly AES-decodering. De algemene mogelijkheden van de RT1170 zijn te zien in Afbeelding 4.

Afbeelding 4: De i.MX RT1170 maakt gebruik van krachtige Arm Cortex-M7- en Cortex-M4-kernen en geavanceerde beveiligingsmogelijkheden om veilige oplossingen voor IIoT-apparaten mogelijk te maken. (Bron afbeelding: NXP)

Afbeelding 4: De i.MX RT1170 maakt gebruik van krachtige Arm Cortex-M7- en Cortex-M4-kernen en geavanceerde beveiligingsmogelijkheden om veilige oplossingen voor IIoT-apparaten mogelijk te maken. (Bron afbeelding: NXP)

Om een project op gang te helpen, stelt NXP ontwikkelaars verschillende ontwikkelingsborden ter beschikking om de krachtige onderdelen uit te proberen en te bepalen of ze geschikt zijn voor hun toepassing. Zo heeft de MIMXRT1170-EVK-evaluatiekit een kaart met een breed scala aan ingebouwd geheugen, sensoren en connectiviteitscomponenten waarmee ontwikkelaars snel prototypes van hun industriële apparaten kunnen maken. Ontwikkelaars kunnen dan gebruik maken van NXP's MCUXpresso-softwarepakket en tools om de beveiligingsoplossingen en mogelijkheden van deze serie microcontrollers te verkennen.

NXP beveiligde elementen

Naast het gebruik van een EdgeLock Assurance-microcontroller kunnen IIoT-ontwerpers ook overwegen een beveiligd element zoals de SE050 te gebruiken. Een secure element is een kant-en-klare root-of-trust op IC-niveau die een IIoT-systeem out-of-the-box edge-to-cloud capaciteiten geeft.

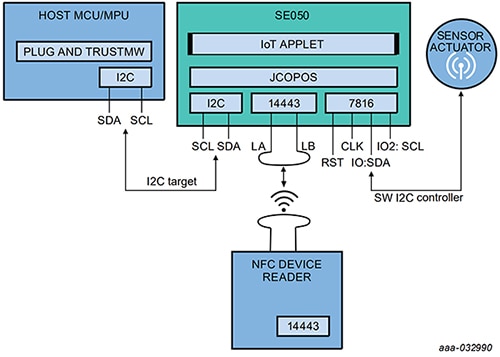

Met de SE050 kunnen geloofsbrieven veilig worden opgeslagen en verstrekt en cryptografische bewerkingen worden uitgevoerd voor veiligheidskritische communicatie- en controlefuncties, zoals veilige verbindingen met publieke/private clouds, authenticatie van apparaat tot apparaat en bescherming van gevoelige sensorgegevens. Bovendien wordt de SE050 geleverd met een Java Card-besturingssysteem en een applet dat is geoptimaliseerd voor IoT-beveiligingsgebruiksgevallen.

Een voorbeeldtoepassing is hieronder te zien in Afbeelding 5. In het voorbeeld wordt een beveiligde sensor op de SE050 aangesloten via een beveiligde I²C-interface. De host MCU/MPU communiceert met de SE050 via een I²C-interface. De SE050 IoT APPLET kan worden ingesteld en gelezen via een NFC-apparaatlezer om het apparaat te provisioneren. De SE050 scheidt en beschermt de sensor-actuatorgegevens.

Afbeelding 5: Met het beveiligde element SE050 kunnen referenties veilig worden opgeslagen en verstrekt, en kunnen cryptografische bewerkingen worden uitgevoerd voor communicatie en controle die cruciaal zijn voor de veiligheid. (Bron afbeelding: NXP)

Afbeelding 5: Met het beveiligde element SE050 kunnen referenties veilig worden opgeslagen en verstrekt, en kunnen cryptografische bewerkingen worden uitgevoerd voor communicatie en controle die cruciaal zijn voor de veiligheid. (Bron afbeelding: NXP)

Tips en trucs voor IIoT-toepassingen

Het beveiligen van een IIoT-apparaat is geen triviale exercitie. De bedreigingen waarmee een apparaat vandaag wordt geconfronteerd, verschillen waarschijnlijk sterk van de bedreigingen van morgen. Het beveiligen van een ontwerp kan tijdrovend zijn als ontwikkelaars niet opletten. Hieronder staan verschillende "tips and tricks" die ontwikkelaars in gedachten moeten houden en die hen kunnen helpen hun IoT-toepassing snel te optimaliseren voor beveiliging, zoals:

- Gebruik in uw ontwerp microcontrollers en componenten die zijn ontwikkeld om te voldoen aan de IEC 62443- en SESIP-normen.

- Voor energiezuinige IoT-apparaten kunt u overwegen een enkele microcontroller core te gebruiken die gebruik maakt van TrustZone, zoals de LPC5500-familie.

- Voor IoT-apparaten die krachtige computers vereisen, onderzoekt u het gebruik van een crossover microcontroller zoals de i.MX RT1170.

- Maak gebruik van beveiligde elementen als hulpbeveiliging om de provisionering en veilige cloudcommunicatie te vereenvoudigen.

- Experimenteren met verschillende beveiligingsoplossingen en opties met behulp van een ontwikkelbord. Veel ontwikkelingsborden bevatten beveiligde elementen die gekoppeld zijn aan microcontrollers, waarmee uw beveiligingsoplossing in een vroeg stadium kan worden doorgewerkt.

Conclusie

IIoT-apparaten brengen nieuwe mogelijkheden en functies naar industriële toepassingen die de efficiëntie, veiligheid en bewaking op afstand verbeteren. De grootste bedreiging voor deze systemen komt echter van zwakke plekken in de beveiliging die hackers zullen proberen uit te buiten. Nieuwe normen, certificeringen en methodologieën zoals IEC 62443 en SESIP - geïmplementeerd op EdgeLock Assurance-microcontrollers en beveiligde elementen van NXP - kunnen helpen IIoT-ontwerpen te beschermen.

Disclaimer: The opinions, beliefs, and viewpoints expressed by the various authors and/or forum participants on this website do not necessarily reflect the opinions, beliefs, and viewpoints of DigiKey or official policies of DigiKey.