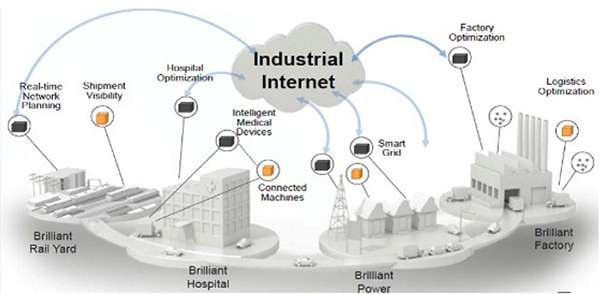

Bieden alle cloud-providers dezelfde veiligheidsniveaus?

Cloud-computing biedt vele unieke beveiligingsproblemen en -uitdagingen. Providers van clouddiensten beschouwen cloudbeveiligingsrisico's als een gedeelde verantwoordelijkheid, waarbij de provider van de clouddiensten voor de beveiliging van de cloud zelf zorgt, terwijl klanten hun gegevens beschermen tegen bedreigingen en bepalen wie er toegang toe heeft. Het is namelijk zo dat de meeste beveiligingsrisico's bij cloud-computing gerelateerd zijn aan gegevensbeveiliging en zijn terug te voeren op de gegevens die klanten in de cloud plaatsen.

Wat openbare clouds in feite doen is cloud-rekenvermogen of opslagruimte verhuren en een gebruiker is slechts een van de vele "huurders". Bij openbare clouds is alle hardware, software en infrastructuur eigendom van de provider en worden opslagruimte, hardware en netwerkapparatuur met andere gebruikers gedeeld. De voordelen hiervan zijn onder meer lagere kosten, schaalbaarheid, betrouwbaarheid en eliminatie van omslachtig en duur onderhoud.

Privé-clouds worden uitsluitend door één bedrijf of overheidsinstantie gebruikt. Diensten en infrastructuur worden op een particulier netwerk onderhouden met behulp van speciale hardware en software. Privé-clouds bieden meer flexibiliteit, hogere niveaus van beveiliging en een hoge schaalbaarheid.

Hybride clouds zijn twee of meer openbare of privé-clouds die onderling verbonden zijn. In dit geval wordt de openbare cloud gebruikt voor door hoog volume en lagere veiligheidsvereisten gekenmerkte taken en de privé-cloud voor gevoelige of bedrijfskritische bewerkingen Hybride clouds bieden de meeste controle, flexibiliteit en kosteneffectiviteit, het laatste omdat alleen voor extra rekenvermogen wordt betaald wanneer dat nodig is.

Bedrijven sturen hun informatie naar een cloudinfrastructuur waarover ze geen controle hebben en wanneer de gegevens onderweg zijn, zijn deze kwetsbaar voor aanvallen. In openbare clouds met veel gebruikers is toegang tot deze gegevens door apparatuur mogelijk. Onderzoeksbureau ESG schat dat 40% van de organisaties die gebruik maken van clouds hun zakelijke partners toegang geeft tot hun gevoelige cloud-gebaseerde gegevens, terwijl meer dan 80% prioriteit geeft aan de beveiliging van gegevens binnen het bedrijf boven beveiliging van gegevens in de cloud.

Er zijn diensten waar providers van clouddiensten het goed in doen:

- Ze verbeteren de bewaking en tracering van aanvallen, bieden handtekening- en realtime firewall-updates en blokkeren onveilig verkeer

- Ze bieden 24/7 live-tracering en beveiliging van websites via ondersteuning en encryptie

- Ze verbeteren de snelheid van websites

Het gebruik van willekeurig welke clouddiensten brengt echter uitdagingen en risico's met betrekking tot de gegevensbeveiliging met zich mee. Er kunnen verschillende technologieën voor cloudbeveiliging worden geïmplementeerd, bijvoorbeeld:

- Opstellen van beleidsregels om te bepalen welke gegevens in de cloud kunnen worden opgeslagen, in quarantaine plaatsen of verwijderen van gevoelige gegevens die in de cloud worden aangetroffen en coachen van gebruikers als ze een fout maken en één van uw beleidsregels overtreden.

- Encryptie binnen een clouddienst beschermt uw gegevens tegen externe partijen, maar de provider van de clouddiensten heeft toegang tot uw coderingssleutels. Codeer uw gegevens met uw eigen sleutels, zodat u de toegang ertoe volledig onder controle houdt.

- Stel beperkingen aan hoe gegevens gedeeld worden. Controleer bijvoorbeeld informatie die extern kan worden gedeeld via gedeelde links.

- Clouddiensten bieden vanaf ieder willekeurig punt toegang via een internetverbinding, maar toegang vanaf onbeheerde apparaten, zoals een mobiele telefoon, is problematisch. Voorkom downloads naar onbeheerde apparaten via verificatie van apparaatbeveiliging.

- Gebruik anti-malwaretechnologie voor het OS en virtuele netwerk om uw infrastructuur te beschermen.

- Het gebruik van tools van derden biedt bedrijven extra beveiliging. Door extra encryptie te gebruiken zouden de gegevens veilig moeten blijven, ook als een cloud-provider wordt gehackt.

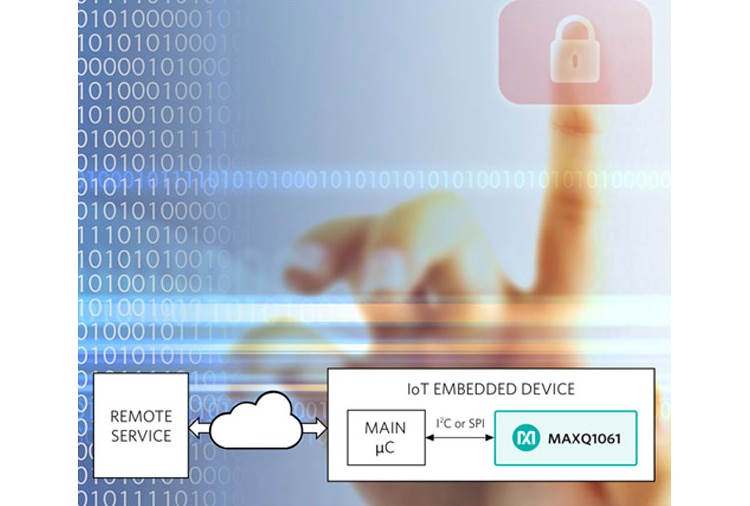

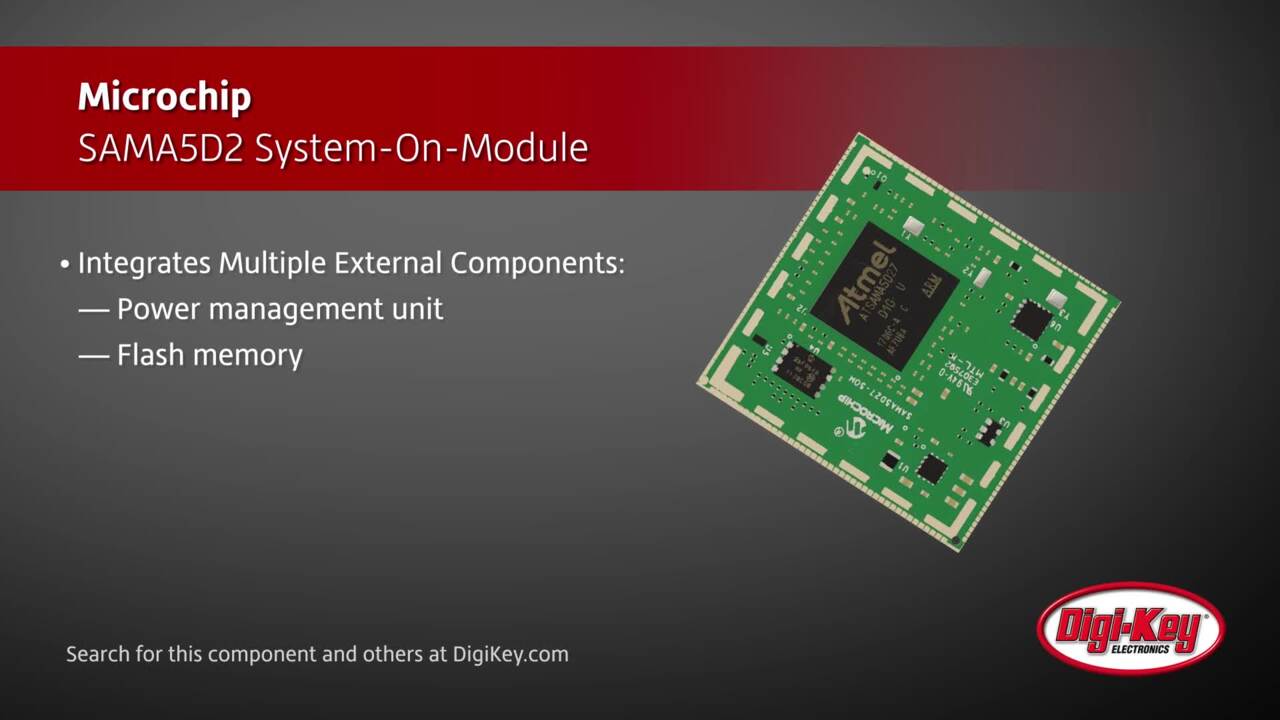

Naast het implementeren van beveiligingstechnieken, bestaan er producten die kunnen worden toegevoegd om de beveiliging te verbeteren. Het click-board MIKROE-2829 - Secure 4 van MikroElectronika is bijvoorbeeld uitgerust met de ATECC608A CryptoAuthentication-technologie van Microchip. Het gebruikt een EEPROM-array om maximaal 16 sleutels, certificaten, logging van verbruik, beveiligingsconfiguraties en andere soorten beveiligde gegevens op te slaan. De ATECC608A op het click-board ondersteunt een I2C-interface met een flexibele commandoset voor gebruik in verschillende beveiligingstoepassingen, waaronder Network/IoT node-endpointbeveiliging, Secure Boot, Small Message Encryption, generatie van sleutels voor softwaredownload, Ecosystem-besturing en bestrijding van namaak.

Afbeelding 1: het click-board MIKROE-2829 Secure 4 maakt berekeningen 10x tot 1000x sneller in vergelijking tot de concurrentie. (Bron afbeelding: MikroElectronika)

Afbeelding 1: het click-board MIKROE-2829 Secure 4 maakt berekeningen 10x tot 1000x sneller in vergelijking tot de concurrentie. (Bron afbeelding: MikroElectronika)

Die asymmetrische cryptografische bewerkingen worden versneld door de ATECC608A-hardware en kunnen 10x tot 1000x sneller worden berekend dan met de software die op standaard microprocessors draait. Dit voorkomt het risico dat sleutels worden onthuld, iets wat bij standaard microprocessors wel kan gebeuren. En het apparaat verbruikt bijzonder weinig stroom, met name wanneer het in de slaapmodus staat.

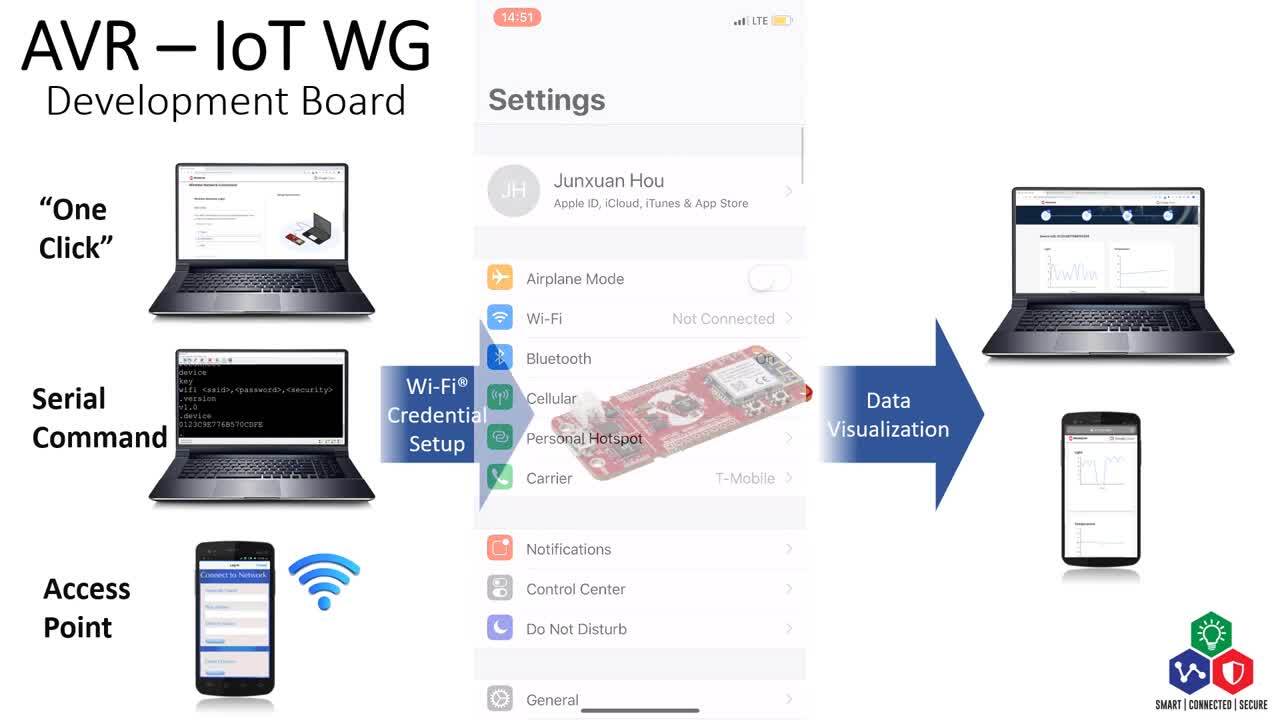

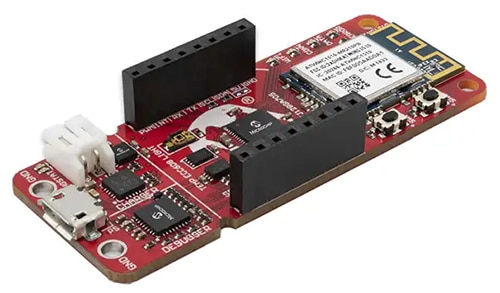

Een tweede printplaat, de PIC-IoT WG van Microchip, combineert een krachtige PIC24FJ128GA705 MCU, een ATECC608A CryptoAuthentication-beveiligingselement IC, en de volledig gecertificeerde ATWINC1510 Wi-Fi netwerkcontroller en biedt een eenvoudige en doeltreffende manier om een ingebedde toepassing met de Google Cloud IoT Core te verbinden.

Afbeelding 2: het PIC-I0T ontwikkelingsbord van Microchip biedt een gemakkelijke manier om ingebedde toepassingen te verbinden met de Google Cloud IoT Core.

Afbeelding 2: het PIC-I0T ontwikkelingsbord van Microchip biedt een gemakkelijke manier om ingebedde toepassingen te verbinden met de Google Cloud IoT Core.

De MCU is vooraf geladen met firmware die snelle connectiviteit mogelijk maakt en gegevens naar het Google Cloud-platform verzendt met behulp van de ingebouwde temperatuur- en lichtsensors. De code wordt gemakkelijke gegenereerd met behulp van de gratis softwarebibliotheken in MPLAB Code Configurator (MCC).

Kortom, er bestaan vele verschillende soorten providers van clouddiensten. Sommigen providers, zoals Google Cloud, baseren zich op de toevoeging van AI-capaciteiten om de beveiliging te verbeteren. Alle providers bieden infrastructuurbeveiliging. De kwetsbare punten liggen primair bij de gebruikers, die zelf bepalen wie er controle over de gegevens heeft. Cloud-computing stelt gebruikers voor de nodige uitdagingen op het gebied van beveiliging.

Have questions or comments? Continue the conversation on TechForum, DigiKey's online community and technical resource.

Visit TechForum